网络安全人员角色分类 网络安全人员能力要求模型

”网络安全人员 网络安全人员能力模型 网络安全人员角色分类 安全人才能力素质模型 安全人才招聘“ 的搜索结果

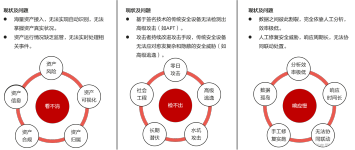

最近无意看到了网络安全能力成熟度模型(C2M2),有种相见恨晚的感觉。它是一套自成体系的模型,内容比较全面,更贴近企业落地。它的目的是帮助所有一定规模的组织评估和改进其网络安全,并加强其运营弹性。

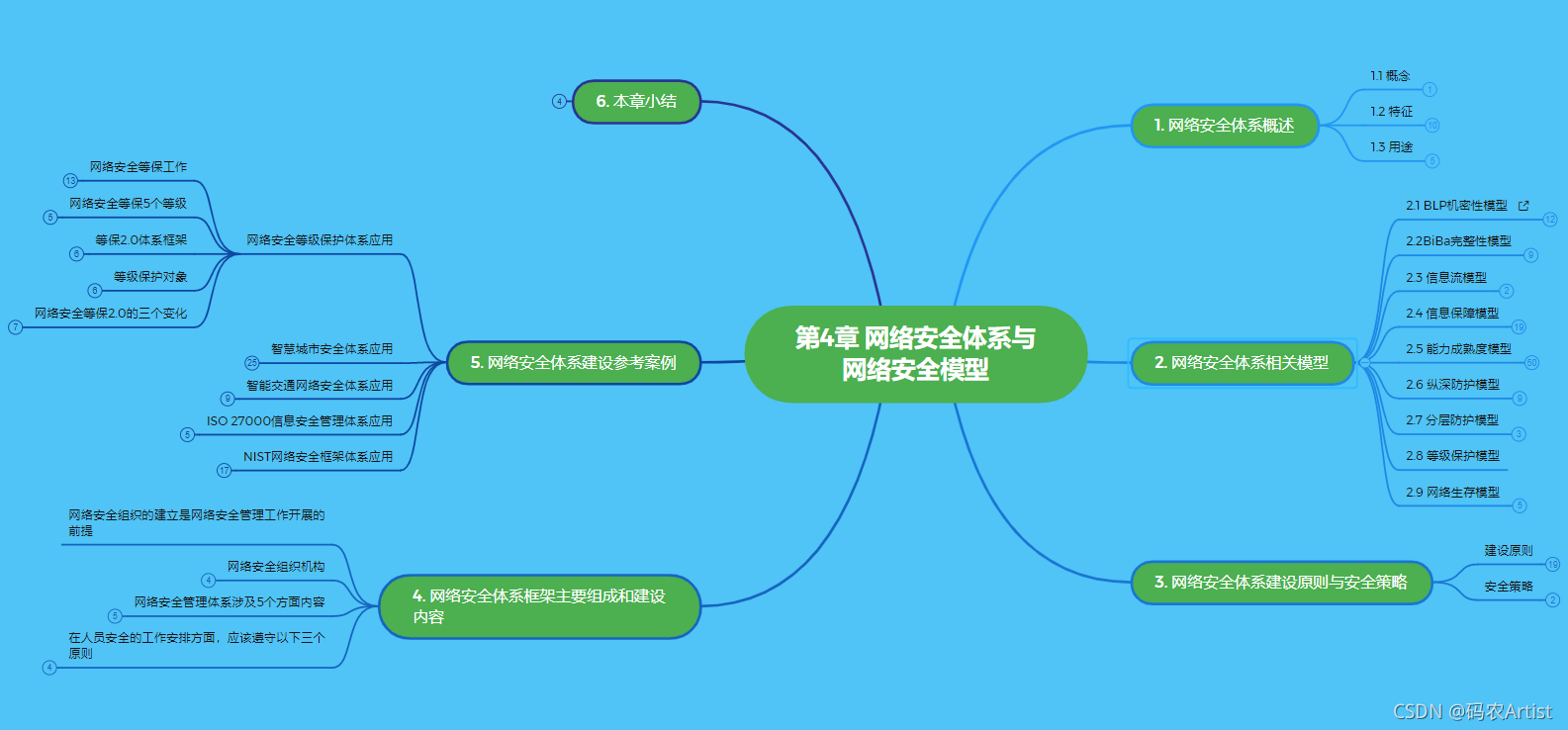

最全网络安全框架及模型介绍

标签: 网络安全

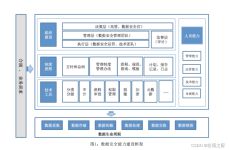

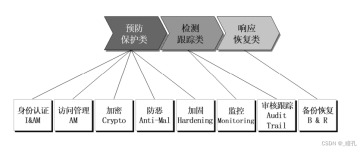

网络安全专业机构制定的一套标准、准则和程序,旨在帮助组织了解和管理面临的网络安全风险。优秀的安全框架及模型应该为用户提供一种可靠方法,帮助其实现网络安全建设计划。对于那些希望按照行业最佳实践来设计或...

该表格可用于构建网络安全服务人员能力模型,详细收集人员各个方面及维度的安全能力,将收集到的数据形成人员能力模型,便于对团队当前各个成员的能力层级有所掌握,并制定好后续人员管理计划及人员培养计划,用于中...

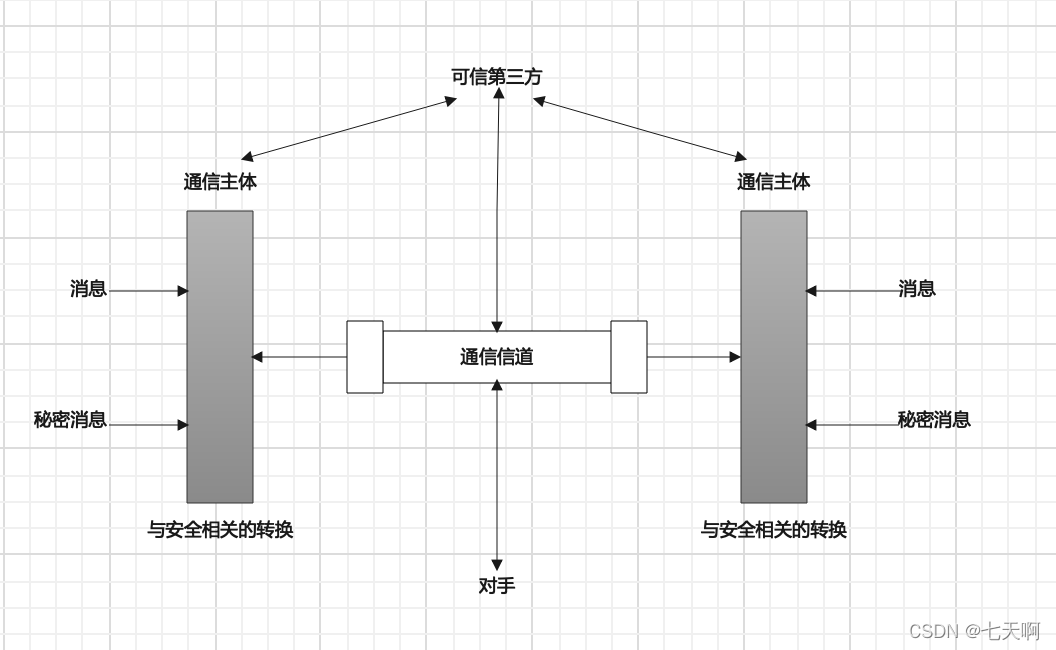

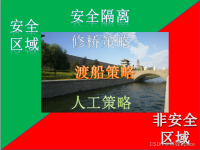

网络安全体系安全模型: BLP机密性模型: BLP模型用于防止非授权信息的扩散,从而保证系统的安全。 BLP机密性模型可用于实现军事安全策略。为了实现军事安全策略,计算机系统中的信息和用户都分配了一个访问类,...

文件包含漏洞是一种导致服务器上的文件被非法访问的安全漏洞,这种漏洞通常是由不当的 Web 编程实现引起的,允许攻击者从外部文件中读取服务器上的数据。要防止跨站请求伪造攻击,可以采取一些防御措施,比如在每个...

网络攻击是指旨在针对计算机或计算机化信息系统的任何元素以更改,破坏或窃取数据以及利用或损害网络的行为。网络攻击一直在上升,与近年来越来越流行的业务数字化同步。虽然有数十种不同类型的攻击,但网络攻击列表...

OSI的历史背景可以追溯到20世纪70年代,当时全球...该模型将网络通信过程分为七层,这些层从下至上分别为物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。这些层来自不同的厂商,并且可以独立地发展。

TCP/IP模型是一种基于分层的网络协议模型,它由四个层级构成:应用层、传输层、网络层和数据链路层。每一层都有自己的功能和任务,目的是实现在通信网络中数据的传递和处理。这个模型是互联网通信的基础。

随着人工智能技术的不断演进,多模态大模型已是当下比较热的研究方向,它可以同时理解和生成多种输入和输出模态,如文本、图像、语音等,能够更好地模拟人类的多感知能力,给文档图像的分析处理带来了新的机遇和挑战...

本文为`邹德清教授的《网络安全专题》课堂笔记系列`的文章,本次专题主题为大模型。。 第一次课上,邹德清教授对软件安全+安全代码大模型进行了介绍 # 一些启发 ## 科研方法 最好进行一系列体系性工作,科研连贯、...

网络攻击:是损害网络系统安全属性的危害行为。危害行为导致网络系统的机密性、完整性、可控性、真实性、抗抵赖性等受到不同程度的破坏。

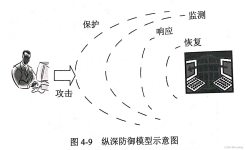

网络安全模型:ATT&CK、零信任、自适应安全架构 Gartner提出Adaptive Security Architecture(自适应安全架构)、Forrester提出Zero Trust(零信任模型)、MITRE提出ATT&CK(Adversarial Tactics Techniques...

推荐文章

- Unity3D 导入资源_unity怎么导入压缩包-程序员宅基地

- jqgrid 服务器端验证,javascript – jqgrid服务器端错误消息/验证处理-程序员宅基地

- 白山头讲PV: 用calibre进行layout之间的比对-程序员宅基地

- java exit方法_Java:如何测试调用System.exit()的方法?-程序员宅基地

- 如何在金山云上部署高可用Oracle数据库服务_rman target sys/holyp#ssw0rd2024@gdcamspri auxilia-程序员宅基地

- Spring整合Activemq-程序员宅基地

- 语义分割入门的总结-程序员宅基地

- SpringBoot实践(三十五):JVM信息分析_怎样查看springboot项目的jvm状态-程序员宅基地

- 基于springboot+vue的戒毒所人员管理系统 毕业设计-附源码251514_戒毒所管理系统-程序员宅基地

- 【LeetCode】面试题57 - II. 和为s的连续正数序列_leet code 和为s的正数序列 java-程序员宅基地